La security come priorità di un’infrastruttura informatica

Prima di introdurre Logos, vogliamo mettere in evidenza di come, al giorno d’oggi, la sicurezza informatica sia una delle principali priorità per le organizzazioni data l’importanza di proteggere sistemi e infrastrutture dagli attacchi dall’esterno. Aziende e servizi pubblici si trovano sempre più impegnate nell’attuare la digital trasformation. Vi è infatti la necessità di velocizzare e migliorare la propria capacità nel raccogliere grandi quantità di dati. Per contrastare questi attacchi e tenere l’infrastruttura informatica sotto controllo occorre però stabilire un efficace programma di sicurezza con il supporto di partner specializzati che possano garantire competenze e tecnologia per questo tipo servizio.

LogOS, la soluzione di Seacom per Observability Advanced e Cybersecurity

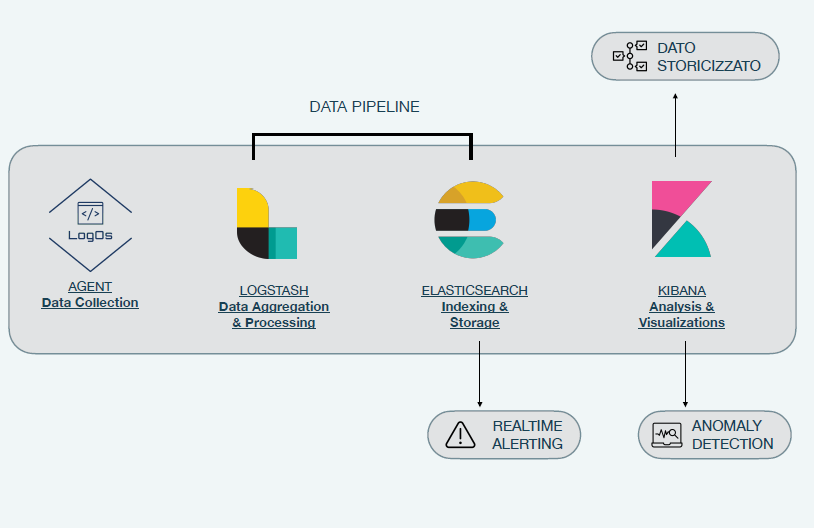

In tale ambito rientra la soluzione sviluppata da Seacom, ovvero LogOS Cyber Security. Questa verticalizzazione, basata su Elastic, aggiunge alcune funzionalità necessarie per avere un sistema di gestione dei dati per la raccolta e la visualizzazione degli stessi. Ne permette inoltre anche la conservazione per rispondere alla normativa del garante della Privacy per gli accessi degli Amministratori di Sistema.

Oltre alle potenzialità di Elastic nell’indicizzazione, ricerca e visualizzazione dei LOG, LogOS CS aggiunge meccanismi di host-based intrusion detection system (HIDS), offrendo template di comparazione di pattern di file, Log e traffico di rete, al fine di individuare le attività malevoli. LogOS CS garantisce anche la possibilità di conservare i LOG in maniera inalterabile, in modo da soddisfare i requisiti di legge di conservazione del dato. Grazie al componente di machine learning, permette di poter avere un approccio pro-attivo all’accadimento dell’anomalia.

Per garantire queste funzionalità, LogOS CS raccoglie le informazioni dalle varie fonti dati (tramite agent o tramite Syslog), le firma e le invia al manager, nella quale vengono conservate. Allo stesso tempo le informazioni vengono inviate ad Elasticsearch, dove costituiranno la base dati per la consultazione.